Singularity™

Vulnerability Management

La base para la seguridad empresarial autónoma

El panorama de las vulnerabilidades sigue ampliándose y para los equipos de seguridad y de TI, cada vez es más difícil dar una respuesta. Las vulnerabilidades se aprovechan en cuestión de horas y se necesitan meses para cerrar el ciclo de una sola vulnerabilidad, así que para las empresas es prácticamente imposible actuar de manera proactiva.

26%

de las vulneraciones de seguridad implican el aprovechamiento de una vulnerabilidad

4,55 M$

es el coste medio de una filtración de datos debido a una vulnerabilidad en software de terceros

62%

de las empresas afectadas desconocían que eran vulnerables

¿Es su red vulnerable a ataques?

Descubra los riesgos ocultos de su entorno: dispositivos y vulnerabilidades desconocidos.

Descubra los puntos ciegos de seguridad

Localice los recursos que están en riesgo y averigüe su estado mediante la evaluación continua de vulnerabilidades.

Asigne prioridades a las vulnerabilidades

Priorización de las exposiciones a riesgos mediante inteligencia, en función de factores del entorno, como las probabilidades de que se aprovechen.

Minimice los riesgos

Automatice los controles con flujos de trabajo de TI y seguridad optimizados para aislar los endpoints no gestionados e implementar agentes que permitan cerrar las brechas de visibilidad.

Incremente la visibilidad, reduzca la complejidad

Los analizadores tradicionales de vulnerabilidades de la red no son eficaces en un mundo que prioriza el trabajo remoto. Identifique y priorice el riesgo en función de su huella digital de endpoints actual y realice la implementación en unos minutos Todo sin la necesidad de tediosos análisis programados y hardware que acapara mucho ancho de banda.

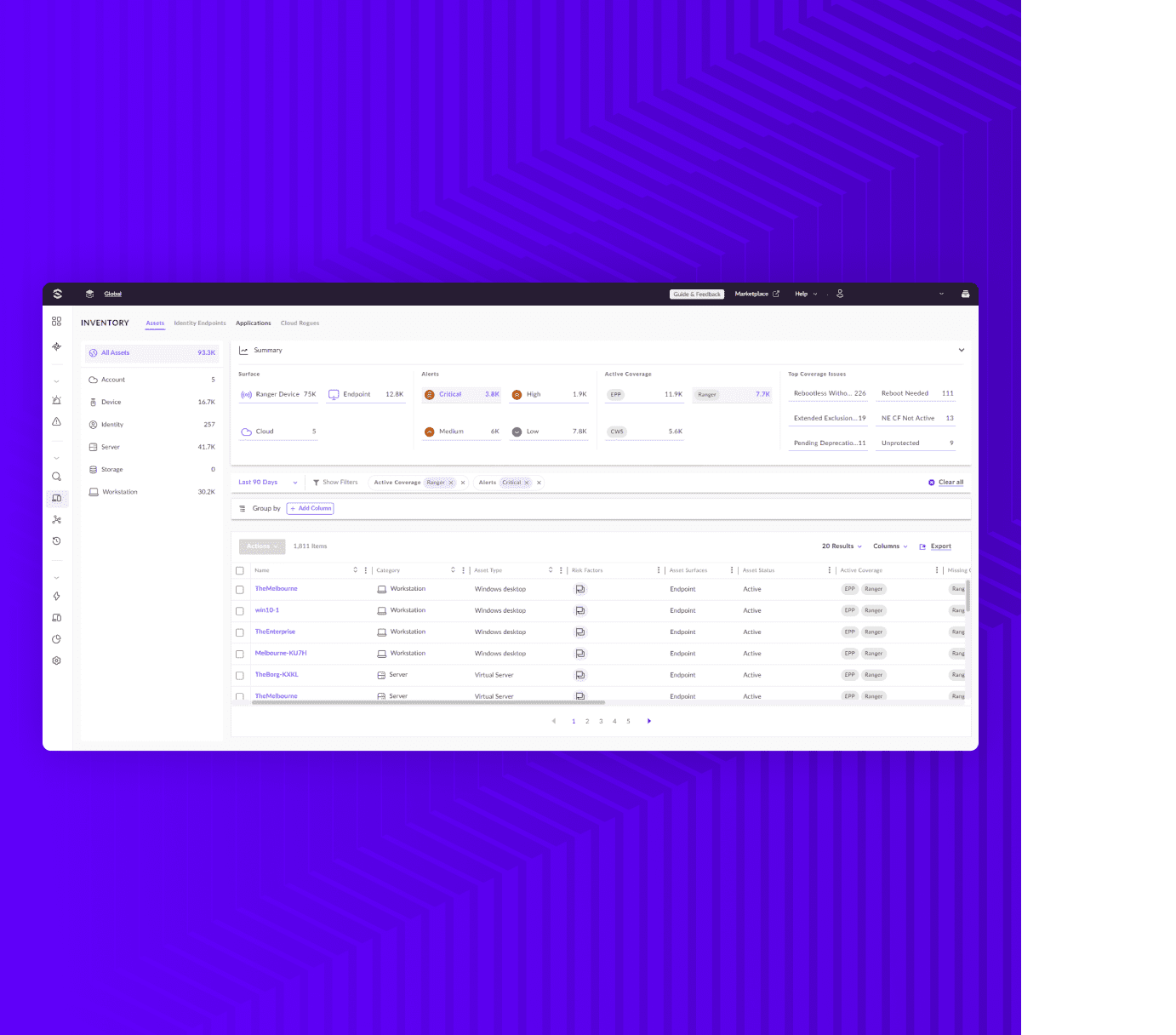

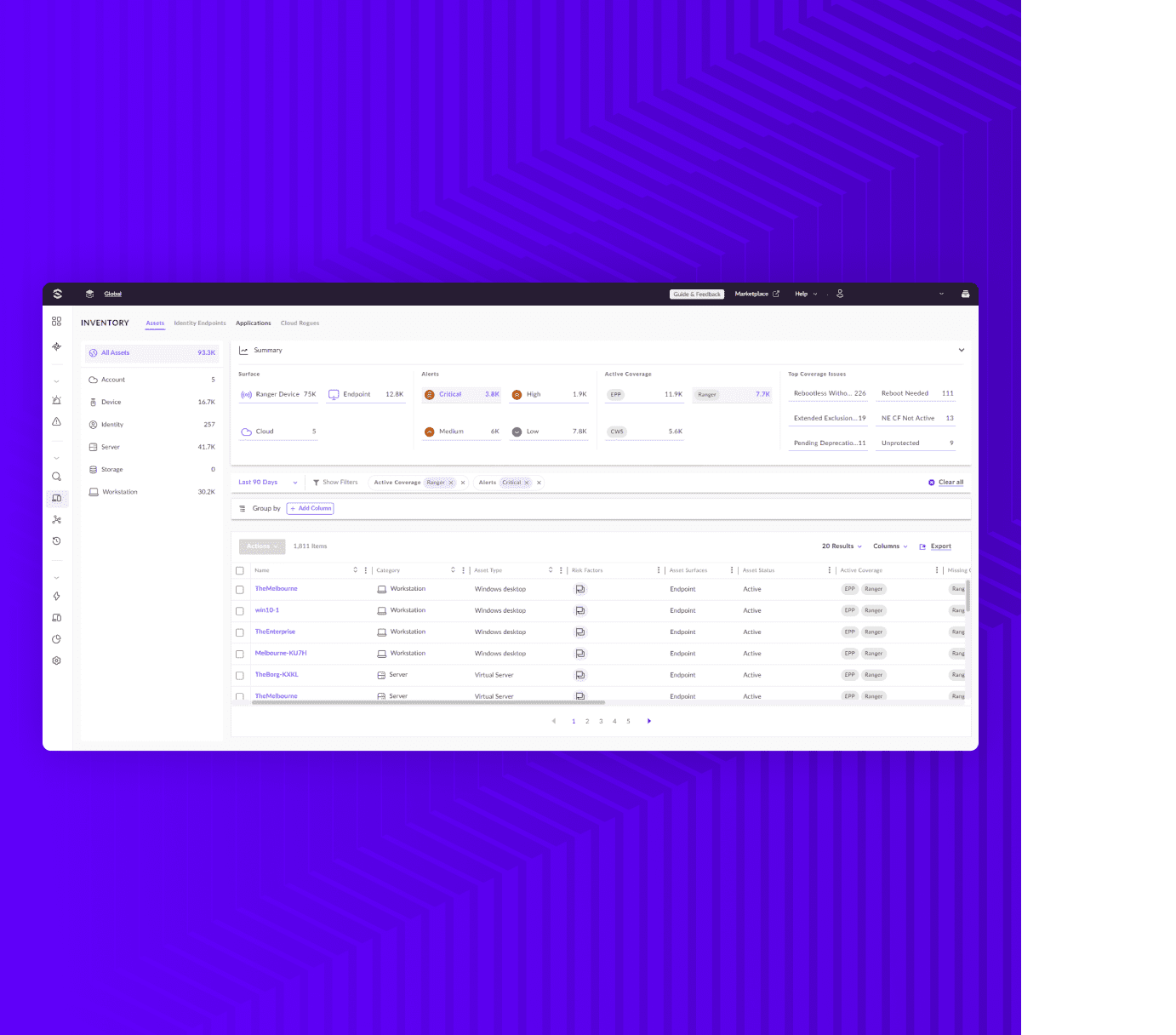

Información de vulnerabilidades y riesgos

Singularity Vulnerability Management ofrece visibilidad continua y en tiempo real de las vulnerabilidades de las aplicaciones y sistemas operativos en Windows, macOS y Linux.

Las vulnerabilidades se priorizan en función de la probabilidad de que se aprovechen y la importancia para la empresa, con el fin de proporcionar una máxima reducción del riesgo con un mínimo de esfuerzo.

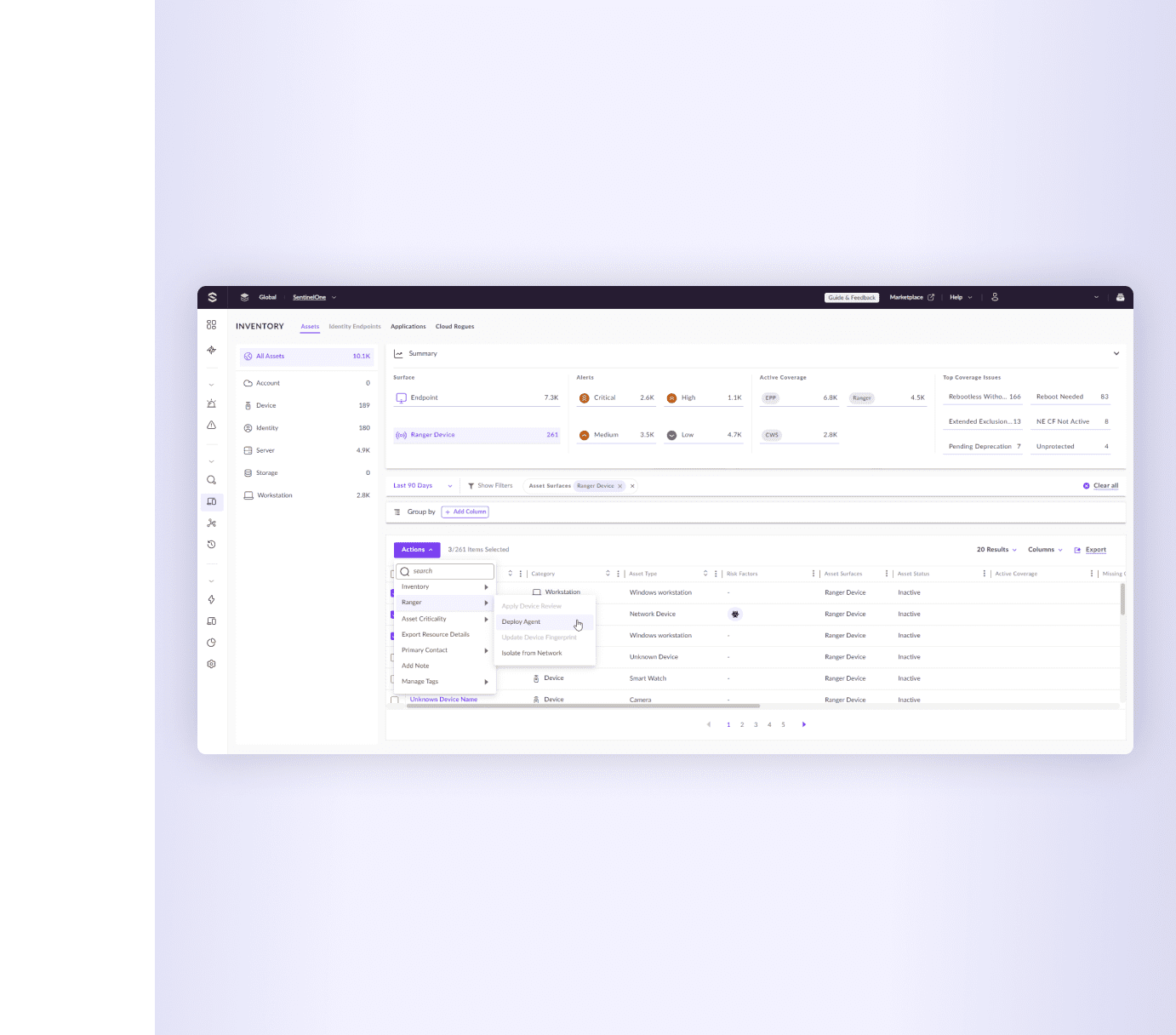

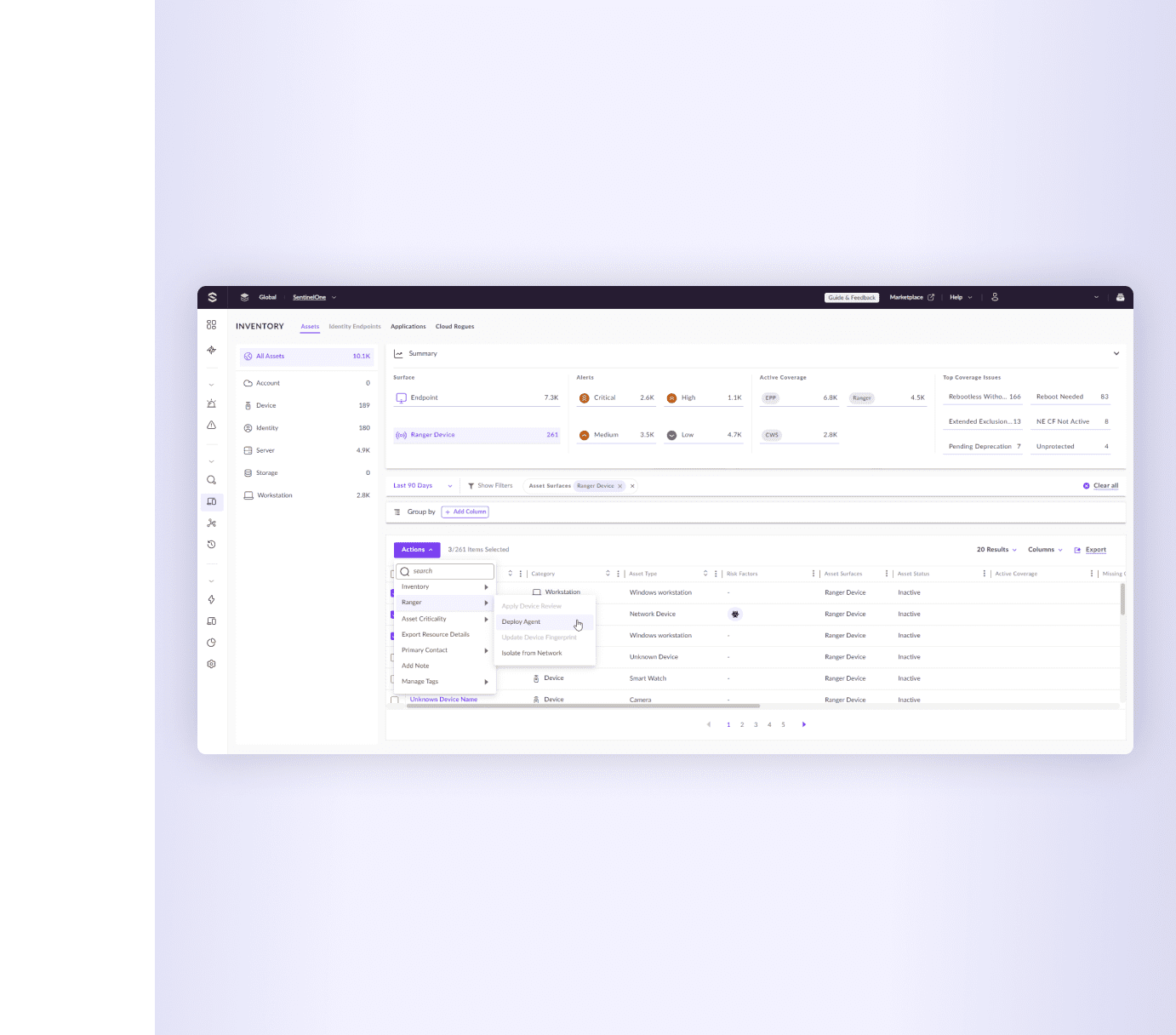

Inigualable visibilidad de la red

Combine análisis activos y pasivos para identificar y hallar la huella digital de los dispositivos, incluidos los del IoT, con una precisión incomparable, captando información esencial para los equipos de seguridad y de TI. Con políticas de análisis personalizables, puede controlar el alcance de la búsqueda para garantizar que se ajuste a sus necesidades.

Excelente control granular

Identifique fácilmente y cierre automáticamente cualquier brecha en la implementación del agente de SentinelOne, optimizando las medidas de seguridad y garantizando una protección integral. Separe los dispositivos sospechosos de los gestionados con solo un clic, para evitar cualquier riesgo en la red.

¿Preparado para probar la plataforma Singularity?

Nivel inigualable de visibilidad, protección, detección y respuesta en la nube, sin comprometer el rendimiento.

Neutralización de amenazas a una velocidad, a una escala y con un nivel de precisión inalcanzables para un humano.

Cree información práctica y reduzca el gasto con SentinelOne Security Data Lake.

Respaldado por la industria

Probado y confiado por las principales autoridades, analistas y asociaciones de la industria.

Plataformas de protección de endpoints

- Líder en el Magic Quadrant™ de Gartner de 2024 en el apartado de Plataformas de protección para endpoints.

96% Lo Recomendaría para EDR y EPP

- 4,8/5 calificación para plataformas de protección de endpoints y plataformas de detección y respuesta de endpoints.